آسیبپذیری در نرمافزارهای سیسکو

آسیبپذیری در نرمافزارهای سیسکو

آسیبپذیری در نرمافزارهای سیسکو

آسیبپذیری در نرمافزارهای سیسکو ، API و رابط مدیریت تحتوب نرمافزارهای Expressway Series و TelePresence Video Communication Server سیسکو با شدت بالا کشف شد.

جزئیات آسیبپذیری

این آسیبپذیریها با شناسههای “CVE-2022-20814” و “CVE-2022-20853” و شدت بالا (7.4 از 10)، مهاجم را قادر میسازند تا بتواند از راه دور گواهینامهها را دور بزند یا حملات CSRF را روی دستگاه آسیبپذیر انجام دهد. این آسیبپذیریها به یکدیگر وابسته نیستند و بهرهبرداری از یکی از آنها برای بهرهبرداری از آسیبپذیری دیگر الزامی نمی باشد. علاوه بر این، نسخه نرمافزاری که تحت تأثیر یکی از آسیب پذیریها قرار میگیرد، ممکن است تحت تأثیر آسیبپذیری دیگر قرار نگیرد.

- CVE-2022-20814: این آسیبپذیری در اعتبارسنجی گواهینامهی Expressway-C و TelePresence VCS سیسکو وجود دارد که برای مهاجم احرازهویتنشده از راه دورامکان دسترسی به دادههای حساس را فراهم میکند. این آسیبپذیری به دلیل عدم اعتبارسنجی گواهینامهی SSL serverای ایجاد میشود که دستگاه آسیبپذیر هنگام برقراری اتصال با پلتفرم کنترل تماس و ارتباطات یکپارچهی سیسکو (Cisco Unified Communications Manager) دریافت میکند. مهاجم میتواند با استفاده از تکنیک man-in-the-middle ترافیک بین دستگاهها را دریافت کرده و سپس از گواهی self-signed برای جعل هویت مقصد استفاده کند. بهرهبرداری موفق از این نقص به مهاجم اجازه میدهد ترافیک دریافتشده را به صورت متن واضح مشاهده کند یا محتوای ترافیک را تغییر دهد.

Expressway-E تحت تأثیر این آسیبپذیری قرار نمیگیرد. - CVE-2022-20853: یک آسیبپذیری در REST API سری Expressway سیسکو و TelePresence VCS، که به واسطهی آن مهاجم میتواند از راه دور یک حملهی CSRF(cross-site request forgery) را بر روی سیستم آسیبپذیر انجام دهد. این آسیبپذیری به دلیل محافظت ناکافی در برابر حملهی CSRF در رابط مدیریت تحتوب سیستم آسیبپذیر ایجاد میشود. مهاجم میتواند با متقاعد کردن کاربرِ REST API برای دنبال کردن یک لینک ساختگی، از این آسیبپذیری بهرهبرداری کند. بهرهبرداری موفق از این آسیبپذیری به مهاجم اجازه میدهد سیستم آسیبپذیر را مجددا بارگذاری کند.

سایر مطالب مرتبط

محصولات تحت تأثیر

API و رابط مدیریت مبتنی بر وب نرمافزار Expressway Series و نرمافزار TelePresence Video Communication Server (VCS) تحت تاثیر این آسیبپذیریها قرار دارند.

توصیههای امنیتی

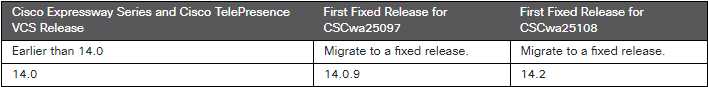

در جدول زیر نسخههای آسیبپذیر نرمافزارهای سیسکو و اولین نسخهی وصله شدهی این نرمافزارها آورده شده است:

منبع خیر آسیبپذیری در نرمافزارهای سیسکو